系统漏洞扫描发现了Tomcat 版本存在安全绕过漏洞,百度了一下这个漏洞的信息:

Apache Tomcat中存在安全绕过漏洞。攻击者可借助恶意的 Web应 用程序利用该漏洞绕过安全限制。以下版本受到影响:Apach Tomcat 9.0.0.M1 至 9.0.0.M9 版本,8.5.0 至 8.5.4 版本,8.0.0.RC1 至8.0.36 版本,7.0.0 至 7.0.70 版本,6.0.0 至 6.0.45版本。

怎么查找这个漏洞最近的修复版本是什么呢?应用搜索技能,我们知道了这个漏洞编号为 “CVE-2018-1305”,于是就可以百度搜索关键字如下:

CVE-2018-1305 inurl:tomcat.apache.org

这种漏洞修复日志,当然属官网的信息是最准确的,所以查找时限定在官网查询,通过高级搜索指令 inurl 限定搜索网站范围就可以了。

点开搜索结果的第一条就能看到各个版本关于该漏洞的修复状况了:

Apache脆弱性修复说明

在该页面全局搜索“ CVE-2018-1305″,我们可以看到 8.5 版本最近修复的版本是 8.5.28,所以我们如果是使用 8.5 版本的 Tomcat,只要更新最新为 8.5.32 版本就可以了。

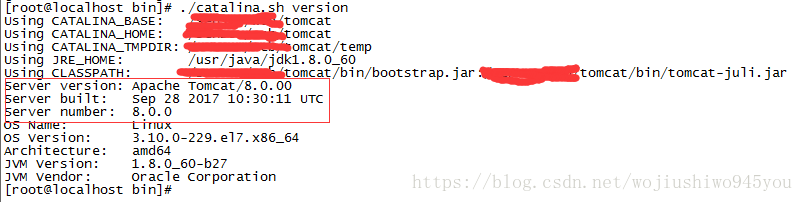

Tomcat 的目录下有一个 RELEASE-NOTES 文件中描述了版本信息,但是这个是描述文件,真正查看版本信息的命令是 catalina.sh version。Tomcat8.5.23 版本还有一个缺陷,就是版本号信息不正确,我们通过执行命令:

bin/.catalina.sh version

最终得到的版本信息却是8.0.0,截图信息如下:

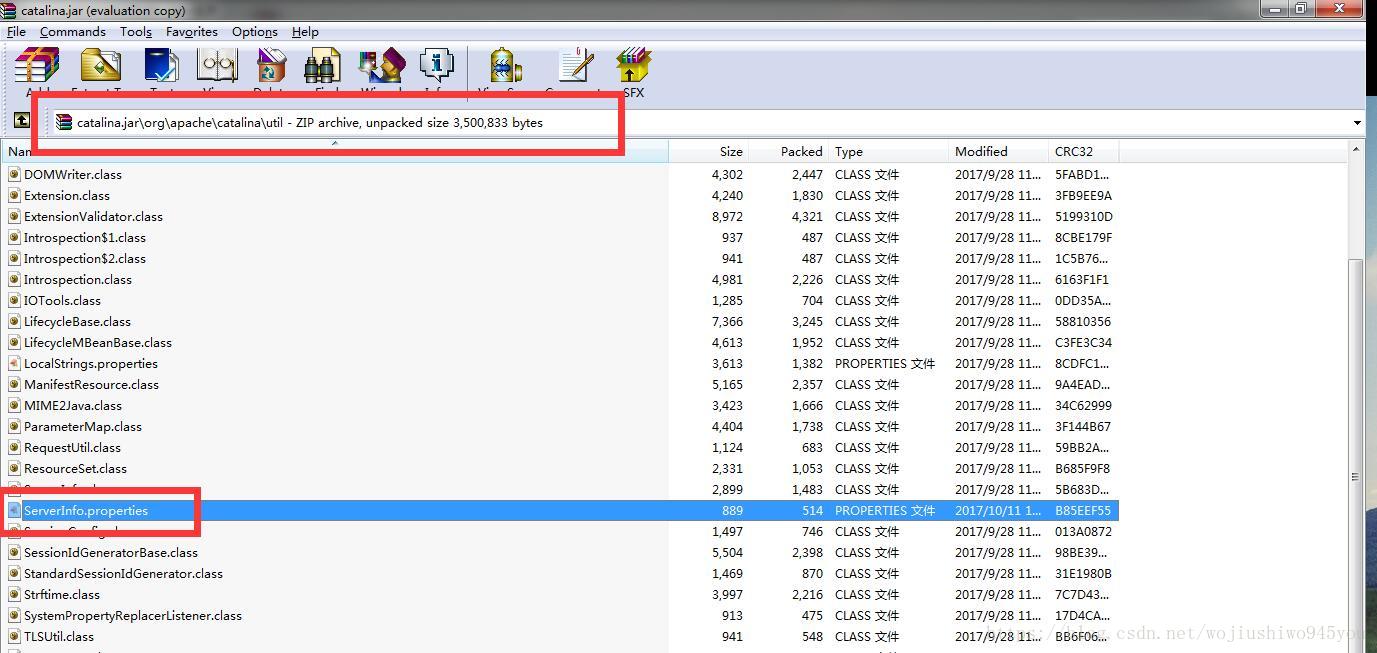

缺陷根源在于 Tomcat 的版本信息是写在一个 ServerInfo.properties 配置文件中的,该文件的路径为:

8.5.23 版本的这个配置文件的内容不正确,这个文件与版本一致后再执行version查看命令就正确了。

在网络安全日益严峻的情况下,需要时刻关注Tomcat 本漏洞,这个版本去年还是最新的版本,才一年的时间,Tomcat 发布了好几个新版本,迭代速度之快,非我所料啊。

对于已经验证过的漏洞,我们需要将应用使用的 Tmcat 时更新到最新版本,以确保应用的安全。