前言

老早就看到新闻员工通过人脸识别监控老板来摸鱼。

有时候摸鱼太入迷了,经常在上班时间玩其他的东西被老板看到。自从在咸鱼上淘了一个树莓派3b,尝试做了一下内网穿透,搭建网站就吃灰了,接下来突发奇想就买了一个摄像头和延长线

接下来就是敲代码了

私信小编01即可获取大量python学习资源

环境

过程

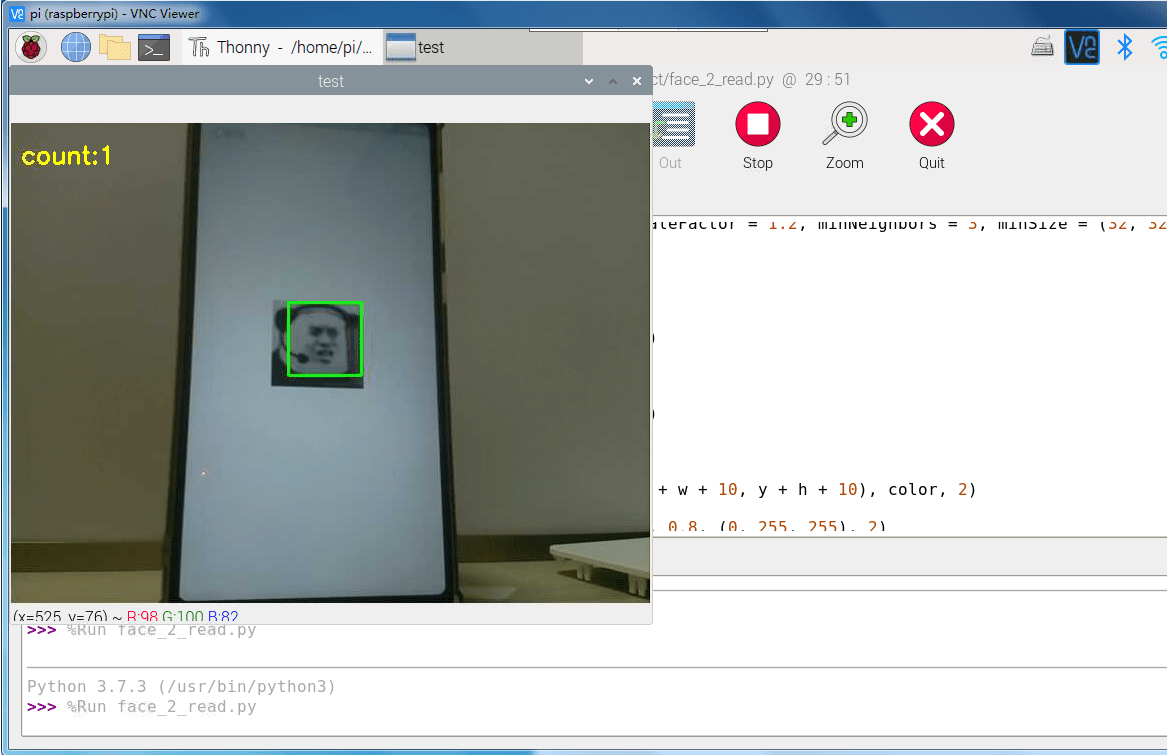

首先树莓派和电脑要在一个内网下面,就是一个路由器下面吧。要在树莓派设置里面开启摄像头,然后安装cv2,cv2有很多依赖库需要手动安装,很是费脑筋。原理介绍一下,人脸识别主要是依赖opencv开源的人脸检测识别分类器,只需要导入就可以了,分类器github下载地址:

把整个项目下载下来解压,找到

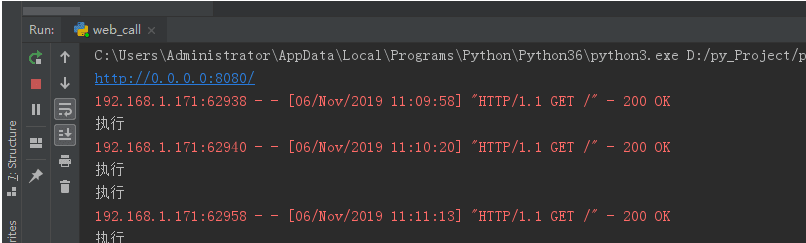

haarcascade_frontalface_default.xml文件,把这个文件和脚本文件放在一起就可以了。不想全部下载文章底部有项目地址可以单独下载。用http访问内网网址的方式通知工作的电脑按下win+d,这需要电脑安装一个web服务器,我就用最简单的web.py了,安装web.py的时候要指定版本。

import cv2

import time

import requests

capture = cv2.VideoCapture(0)#获取摄像头对象

casc_path = "haarcascade_frontalface_default.xml"

faceCascade = cv2.CascadeClassifier(casc_path)

color = (0, 255, 0)

font = cv2.FONT_HERSHEY_SIMPLEX

end_time=0

countdown=0

while(True):

#读取一帧图像

ret,frame=capture.read()#第一个返回值是bool值,判断是否有图像,第二个就是图像

if ret:

#转换为灰度图

grey = cv2.cvtColor(frame, cv2.COLOR_BGR2GRAY)

faceRects = faceCascade.detectMultiScale(grey, scaleFactor = 1.2, minNeighbors = 3, minSize = (32, 32))#这是一个数组,可以输出来看一下,有人脸的大小范围的参数

count = str(len(faceRects))

if int(count) > 0: #大于0则检测到人脸

start_time = time.time()#要判断发送请求的时间间隔,两次间隔不能少于30秒,不然体验很不好

if end_time<1:

requests.get("http://192.168.1.165:8080/")

end_time = time.time()

countdown= int(start_time-end_time)

if start_time-end_time>30:

requests.get("http://192.168.1.165:8080/") #每次重启电脑都要更换内网ip

end_time = time.time()

for faceRect in faceRects: #绘制框框,单独框出每一张人脸

x, y, w, h = faceRect

cv2.rectangle(frame, (x - 10, y - 10), (x + w + 10, y + h + 10), color, 2)

cv2.putText(frame, "count:"+count, (10, 40), font, 0.8, (0, 255, 255), 2)#添加一个人脸个数的文字显示

#显示图像

cv2.imshow("test", frame)

c = cv2.waitKey(10)#等待退出键

if c & 0xFF == ord('q'):

break 接下来就是让电脑接受http请求了,要让电脑按win+d,需要pyautogui这个库。刚开始还认为需要shell脚本搜了半天,这个web.py这个库也是百度搜索出来的。集齐了各种库,完全体现了python的简单易用,哈哈

# -*- coding: UTF-8 -*-

import web

import pyautogui

import time

urls = (

'/(.*)', 'hello'

)

app = web.application(urls, globals())

class hello:

def GET(self, name):

pyautogui.keyDown('win')

pyautogui.keyDown('d')

pyautogui.keyUp('d')

pyautogui.keyUp('win')

print("执行")

return "go"

if __name__ == "__main__":

app.run()下面就是效果图:

总结

很low很土很实用,哈哈,下一步可能会伪装摄像头,给其他摸鱼的同事用用,运行指定软件编辑器,更或者识别特定的人等等。